Cómo saber si mi PC está siendo controlada remotamente

En un mundo cada vez más interconectado, es fundamental conocer cómo proteger nuestros dispositivos. Uno de los riesgos más preocupantes es que un tercero acceda a nuestro equipo sin autorización. Este artículo aborda el tema de , ofreciendo señales claras y consejos prácticos para detectar actividades sospechosas. Desde procesos desconocidos en ejecución hasta movimientos inesperados del mouse, existen varios indicadores que no debes ignorar. Identificar a tiempo estos síntomas puede marcar la diferencia entre mantener tu privacidad o sufrir una violación de seguridad. Aprender a reconocerlos es el primer paso para proteger tu información personal y garantizar un uso seguro del equipo.

- Señales comunes que indican que tu computadora podría estar bajo control remoto

- 1. Movimientos inesperados del mouse o teclado

- 2. Aumento inusual en el uso de recursos del sistema

- 3. Presencia de programas desconocidos o cambios en la configuración

- 4. Actividad sospechosa en la cámara web o micrófono

- 5. Conexiones de red desconocidas o puertos abiertos

- Preguntas Frecuentes

- ¿Cómo puedo detectar procesos desconocidos en el Administrador de tareas?

- ¿Qué signos indican un movimiento inesperado del mouse o teclado?

- ¿Cómo reviso las conexiones de red activas en mi PC?

- ¿Qué software puedo usar para detectar acceso remoto no autorizado?

Señales comunes que indican que tu computadora podría estar bajo control remoto

Existen varios indicios que pueden alertarte sobre una posible intrusión en tu sistema. Cómo saber si mi PC está siendo controlada remotamente es una pregunta clave para cualquier usuario que valore su privacidad y seguridad digital. Reconocer comportamientos anómalos en el rendimiento del equipo, cambios inesperados en la configuración o actividad sospechosa en el uso del mouse y teclado puede ser fundamental para detectar acceso no autorizado. A continuación, se detallan aspectos clave que ayudan a identificar si un atacante tiene acceso remoto a tu computadora.

1. Movimientos inesperados del mouse o teclado

Uno de los signos más evidentes de acceso remoto es cuando el mouse o el teclado parecen moverse o escribir por sí solos. Si observas que el cursor se desplaza sin tu intervención, hace clic en aplicaciones o abre ventanas inesperadas, es muy probable que alguien esté utilizando herramientas de control remoto como TeamViewer, AnyDesk o software malicioso. Este tipo de actividad debe tomarse muy en serio, ya que puede indicar que un atacante tiene acceso directo a tu sesión. Para confirmar, cierra todas las aplicaciones de acceso remoto que uses legalmente y observa si el comportamiento persiste.

2. Aumento inusual en el uso de recursos del sistema

Cuando un atacante accede remotamente a tu PC, es común que el software de control remoto consuma recursos del sistema. Puedes identificar esto abriendo el Administrador de tareas y revisando si hay procesos desconocidos que consuman una alta cantidad de CPU, memoria o red. Programas como WinLogon.exe o svchost.exe con un uso anómalo pueden ser señales de alarma. Además, una conexión a Internet lenta sin causa aparente también puede estar relacionada con la transmisión de datos a un servidor remoto. Es esencial monitorear el rendimiento del sistema regularmente para detectar estas irregularidades.

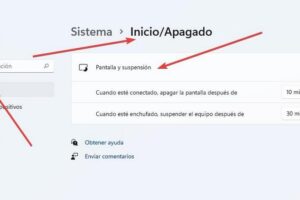

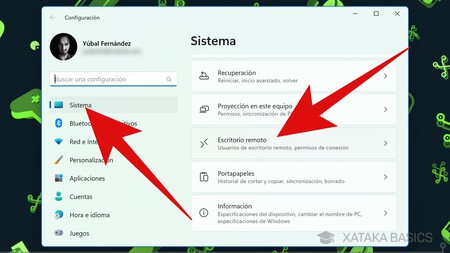

3. Presencia de programas desconocidos o cambios en la configuración

Otro indicio claro de que tu PC podría estar siendo controlada es la aparición de aplicaciones no instaladas por ti, especialmente aquellas relacionadas con acceso remoto o herramientas de monitoreo. Revisa la lista de programas instalados en Panel de control > Programas y características y busca nombres sospechosos. Asimismo, cambios inesperados en la configuración del sistema, como modificaciones en el firewall, desactivación de antivirus o cambios en las cuentas de usuario, son señales de advertencia. Si no realizaste estos cambios, es posible que un intruso haya intervenido tu equipo.

4. Actividad sospechosa en la cámara web o micrófono

Muchos programas de acceso remoto permiten al atacante activar la cámara web o el micrófono sin tu conocimiento. Si notas que la luz indicadora de la cámara se enciende sin razón, o escuchas ruidos extraños provenientes del micrófono, podría ser una señal de que están monitoreando tu entorno. Para prevenir esto, desactiva físicamente la cámara cuando no la uses o utiliza cubiertas de privacidad. Además, revisa los permisos de dispositivos en el sistema operativo y asegúrate de que solo las aplicaciones confiables tengan acceso a estos componentes.

5. Conexiones de red desconocidas o puertos abiertos

Una forma técnica de determinar Cómo saber si mi PC está siendo controlada remotamente es analizando las conexiones de red activas. Puedes usar comandos como netstat -ano en la línea de comandos para ver todas las conexiones entrantes y salientes. Busca conexiones a direcciones IP desconocidas, especialmente si están asociadas a puertos comunes utilizados por servicios de escritorio remoto (como el puerto 3389 para RDP). Si encuentras conexiones sospechosas y no las puedes identificar, es recomendable bloquearlas mediante el firewall y escanear el sistema con un antivirus actualizado.

| Señal de alerta | Descripción | Acción recomendada |

| Movimientos del mouse sin intervención | El cursor se mueve o hace clic solo | Cierra sesiones remotas y escanea con antivirus |

| Alto uso de CPU o red | Procesos desconocidos consumen recursos | Identifica y finaliza procesos sospechosos |

| Programas no autorizados | Aplicaciones de acceso remoto no instaladas por ti | Desinstala programas desconocidos |

| Cámara o micrófono activos sin uso | Luces de indicación encendidas sin razón | Desactiva dispositivos y revisa permisos |

| Conexiones de red extrañas | Conexiones a IPs desconocidas o puertos abiertos | Usa netstat y bloquea conexiones no autorizadas |

Preguntas Frecuentes

¿Cómo puedo detectar procesos desconocidos en el Administrador de tareas?

Revisa el Administrador de tareas en tu PC y busca procesos que no reconozcas o que consuman muchos recursos sin una razón aparente. Los programas de acceso remoto no autorizados suelen aparecer como procesos sospechosos con nombres extraños o que imitan servicios legítimos. Si identificas alguno, investiga su nombre en línea o utiliza herramientas de seguridad para verificar su origen.

¿Qué signos indican un movimiento inesperado del mouse o teclado?

Si observas que el cursor del mouse se mueve solo, ventanas se abren o se cierran sin tu intervención, o se escriben comandos en el teclado sin que tú los ingreses, es posible que alguien esté controlando tu equipo de forma remota. Estos comportamientos son señales claras de acceso no autorizado y deben ser investigados de inmediato.

¿Cómo reviso las conexiones de red activas en mi PC?

Utiliza comandos como netstat -ano en la línea de comandos para ver todas las conexiones de red activas. Busca conexiones salientes a direcciones IP desconocidas o sospechosas, especialmente si coinciden con el uso de puertos comunes para control remoto como el 5900 o el 3389. Puedes usar herramientas como Wireshark o GlassWire para un análisis más detallado.

¿Qué software puedo usar para detectar acceso remoto no autorizado?

Herramientas como Malwarebytes, Windows Defender o programas especializados como Sysinternals Suite pueden ayudarte a identificar software espía o herramientas de acceso remoto ocultas. Realiza escaneos completos del sistema y presta atención a alertas sobre aplicaciones que intentan conectarse a internet sin tu conocimiento.