Qué es el Bloatware y por qué es un riesgo de seguridad

es una pregunta cada vez más relevante en el mundo digital actual. El bloatware, conocido como software preinstalado no deseado en dispositivos electrónicos, suele afectar el rendimiento y la experiencia del usuario. Más allá de ralentizar equipos, muchas de estas aplicaciones representan una amenaza latente para la seguridad, ya que pueden contener vulnerabilidades explotables o recopilar datos sin consentimiento. A menudo, los fabricantes incluyen este tipo de programas sin una clara justificación, exponiendo a los usuarios a riesgos innecesarios. Comprender su impacto es esencial para proteger la privacidad y la integridad del sistema.

- Qué es el Bloatware y por qué es un riesgo de seguridad

- Definición y origen del Bloatware

- Cómo el Bloatware afecta el rendimiento del sistema

- Vulnerabilidades de seguridad asociadas al Bloatware

- Dificultades para eliminar o desactivar el Bloatware

- Medidas para protegerse del Bloatware y sus riesgos

- Preguntas Frecuentes

- ¿Qué es el bloatware?

- ¿Por qué el bloatware representa un riesgo de seguridad?

- ¿Cómo puede el bloatware afectar el rendimiento del dispositivo?

- ¿Se puede eliminar o desactivar el bloatware?

Qué es el Bloatware y por qué es un riesgo de seguridad

El término Bloatware hace referencia a aquellos programas o aplicaciones que se instalan de forma predeterminada en dispositivos nuevos, como computadoras, teléfonos inteligentes o tabletas, sin que el usuario los haya solicitado directamente. Muchas veces, estas aplicaciones no aportan un valor real al usuario y ocupan recursos del sistema, como espacio de almacenamiento, memoria RAM y procesador. Sin embargo, más allá del impacto en el rendimiento del dispositivo, surge una preocupación crítica: Qué es el Bloatware y por qué es un riesgo de seguridad. Este fenómeno no solo ralentiza los equipos, sino que también puede comprometer la privacidad y la integridad del sistema, especialmente cuando las aplicaciones incluyen componentes ocultos o servicios en segundo plano que recopilan datos sin el conocimiento explícito del usuario.

Definición y origen del Bloatware

El Bloatware, también conocido como software preinstalado o software bloat, consiste en aplicaciones que los fabricantes de dispositivos o proveedores de servicios instalan anticipadamente en los equipos antes de su venta. Estas aplicaciones pueden incluir versiones de prueba de suites ofimáticas, juegos promocionales, aplicaciones de redes sociales, herramientas de antivirus de terceros o servicios de nube. El origen del Bloatware radica principalmente en acuerdos comerciales entre los fabricantes y desarrolladores de software, quienes pagan por tener sus aplicaciones preinstaladas. Aunque algunos programas pueden resultar útiles, muchos son innecesarios y difíciles de desinstalar, lo que genera frustración entre los usuarios y un impacto negativo en la experiencia de uso.

Cómo el Bloatware afecta el rendimiento del sistema

Uno de los efectos más inmediatos del Bloatware es la degradación del rendimiento del dispositivo. Al ejecutarse en segundo plano, muchas de estas aplicaciones consumen recursos críticos como memoria RAM, CPU y espacio de almacenamiento. Esto puede traducirse en tiempos de arranque más lentos, menor duración de la batería en dispositivos móviles y una respuesta general más lenta del sistema operativo. Además, algunos programas se configuran para iniciarse automáticamente al encender el equipo, lo que agrava el problema. En dispositivos con hardware limitado, como equipos económicos o móviles de gama media, el impacto es aún más notable, afectando directamente la productividad y la funcionalidad del dispositivo.

Vulnerabilidades de seguridad asociadas al Bloatware

El Bloatware representa un riesgo de seguridad significativo porque muchas de estas aplicaciones no reciben actualizaciones regulares de seguridad. Al estar desarrolladas por terceros o ser versiones limitadas, pueden contener vulnerabilidades no parcheadas que los ciberdelincuentes pueden explotar. En algunos casos, se han detectado componentes de software preinstalado que incluyen puertas traseras o servicios mal configurados, permitiendo el acceso no autorizado al dispositivo. Además, ciertas aplicaciones pueden recopilar datos personales —como hábitos de uso, ubicación o información de contacto— sin un consentimiento claro, lo que pone en peligro la privacidad del usuario y aumenta la exposición a ataques como el espionaje o el robo de identidad.

Dificultades para eliminar o desactivar el Bloatware

Una de las mayores frustraciones para los usuarios es la incapacidad de desinstalar completamente el Bloatware. En muchos dispositivos, especialmente en teléfonos móviles con sistemas operativos como Android o en computadoras con Windows, las aplicaciones preinstaladas están integradas profundamente en el sistema operativo. Aunque es posible desactivar algunas, otras no pueden eliminarse sin recurrir a métodos avanzados como el rootear el dispositivo o usar herramientas especializadas, lo cual anula la garantía y puede comprometer aún más la seguridad. Esta falta de control sobre el software instalado limita la autonomía del usuario y perpetúa la presencia de potenciales amenazas en el equipo.

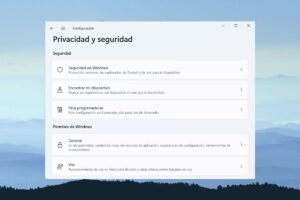

Medidas para protegerse del Bloatware y sus riesgos

Para mitigar los riesgos asociados al Bloatware, es fundamental adoptar prácticas de seguridad proactivas. En primer lugar, al adquirir un nuevo dispositivo, se recomienda revisar cuidadosamente todas las aplicaciones instaladas y desactivar o eliminar las que no sean necesarias. Herramientas integradas del sistema operativo o software de terceros confiables pueden ayudar en este proceso. Asimismo, mantener el sistema y las aplicaciones actualizadas reduce la exposición a vulnerabilidades conocidas. También es aconsejable optar por versiones limpias de sistemas operativos, como Windows sin software adicional o dispositivos Android con capas mínimas de personalización. La conciencia del usuario sobre Qué es el Bloatware y por qué es un riesgo de seguridad es clave para tomar decisiones informadas y proteger la integridad del dispositivo.

| Aspecto | Impacto del Bloatware | Recomendación |

| Rendimiento | Disminución de velocidad y recursos del sistema | Desactivar aplicaciones no esenciales y monitorear procesos en segundo plano |

| Seguridad | Presencia de vulnerabilidades no parcheadas | Actualizar el sistema y aplicaciones regularmente |

| Privacidad | Recopilación de datos sin consentimiento | Revisar permisos de aplicaciones y desinstalar las sospechosas |

| Control del usuario | Dificultad para desinstalar software preinstalado | Usar herramientas especializadas o elegir dispositivos con menos Bloatware |

| Experiencia de uso | Interfaz congestionada y funciones redundantes | Personalizar el entorno eliminando accesos directos innecesarios |

Preguntas Frecuentes

¿Qué es el bloatware?

El bloatware se refiere a aplicaciones preinstaladas en dispositivos, como teléfonos o computadoras, que consumen recursos innecesarios como almacenamiento, memoria RAM y batería, sin aportar valor real al usuario. Estas aplicaciones suelen instalarse por defecto por parte del fabricante o proveedor del servicio y, en muchos casos, no pueden eliminarse fácilmente.

¿Por qué el bloatware representa un riesgo de seguridad?

El bloatware puede ser un riesgo de seguridad porque muchas de estas aplicaciones incluyen vulnerabilidades no parcheadas o funcionalidades que recopilan datos del usuario sin su conocimiento. Algunas ejecutan servicios en segundo plano que pueden ser explotados por atacantes para acceder al dispositivo o instalar malware.

¿Cómo puede el bloatware afectar el rendimiento del dispositivo?

El bloatware afecta negativamente el rendimiento del dispositivo al consumir recursos del sistema, como procesador y memoria, incluso cuando no se utiliza activamente. Esto puede provocar ralentización, reinicios inesperados y una experiencia de usuario deficiente, especialmente en equipos con especificaciones limitadas.

¿Se puede eliminar o desactivar el bloatware?

En muchos casos, el bloatware puede desactivarse o, en algunos dispositivos, desinstalarse mediante herramientas avanzadas o configuraciones del sistema. Sin embargo, en ciertos casos, especialmente en dispositivos móviles con sistema operativo cerrado, la eliminación completa puede requerir acceso de root o modificaciones del sistema, lo que podría anular la garantía.