Qué es el Spoofing y cómo detectarlo

En un mundo cada vez más digital, la seguridad en línea se ha convertido en una prioridad. Uno de los riesgos más comunes y peligrosos es el spoofing, una técnica utilizada por ciberdelincuentes para suplantar identidades y engañar a usuarios. Conocer qué es el Spoofing y cómo detectarlo es fundamental para proteger información sensible y evitar fraudes. Este tipo de ataque puede presentarse a través de correos electrónicos falsos, sitios web clonados o llamadas telefónicas engañosas. Reconocer las señales de alerta, como direcciones sospechosas o solicitudes inusuales de datos, permite actuar a tiempo. La prevención comienza con la educación y la adopción de buenas prácticas de ciberseguridad.

- Qué es el Spoofing y cómo detectarlo: una guía esencial para protegerse

- ¿Qué es el Spoofing y cómo se lleva a cabo?

- Tipos comunes de Spoofing

- Señales de alerta para detectar Spoofing

- Medidas preventivas contra el Spoofing

- Herramientas tecnológicas para detectar y prevenir Spoofing

- Preguntas Frecuentes

- ¿Qué es el spoofing y cómo funciona?

- ¿Cuáles son los tipos más comunes de spoofing?

- ¿Cómo puedo detectar un intento de spoofing?

- ¿Qué medidas puedo tomar para protegerme del spoofing?

Qué es el Spoofing y cómo detectarlo: una guía esencial para protegerse

El Spoofing es una técnica utilizada por ciberdelincuentes para suplantar la identidad de una persona, dispositivo o sistema con el fin de engañar a usuarios o sistemas informáticos. Este tipo de ataque puede manifestarse de diversas formas, como el phishing mediante correos electrónicos falsos, llamadas telefónicas con números adulterados o direcciones IP falsificadas. Entender qué es el Spoofing y cómo detectarlo es fundamental para prevenir accesos no autorizados, robo de datos sensibles y fraudes digitales. La detección temprana y la adopción de medidas de seguridad adecuadas permiten mitigar los riesgos asociados a estas amenazas cibernéticas.

¿Qué es el Spoofing y cómo se lleva a cabo?

El Spoofing consiste en la falsificación de información identificativa con el propósito de parecer legítimo. Los atacantes manipulan datos como direcciones de correo electrónico, números de teléfono, direcciones IP, nombres de dominio o direcciones MAC para ganar la confianza del usuario o del sistema. Por ejemplo, un correo electrónico puede parecer provenir de un banco reconocido, cuando en realidad fue enviado por un ciberdelincuente. Este tipo de engaño se realiza mediante herramientas que permiten ocultar o modificar encabezados de mensajes o paquetes de red, facilitando así el acceso no autorizado a información sensible. Comprender qué es el Spoofing y cómo detectarlo es el primer paso para prevenir ataques exitosos.

Tipos comunes de Spoofing

Existen varios tipos de Spoofing, cada uno enfocado en una capa diferente del sistema de comunicación. Entre los más comunes se encuentran: – Spoofing de correo electrónico: el atacante falsifica el remitente del mensaje para hacer creer que proviene de una fuente confiable. – Spoofing de IP: se modifica la dirección IP de origen para ocultar la identidad del atacante o suplantar a un dispositivo autorizado. – Spoofing de DNS: se redirige el tráfico de un sitio web legítimo a uno malicioso mediante la alteración de registros de nombres de dominio. – Spoofing de ARP: se manipulan las tablas de resolución de direcciones en redes locales para interceptar tráfico. – Spoofing de llamadas (Caller ID): se falsifica el número de teléfono que aparece en el dispositivo del destinatario. Conocer estos tipos ayuda a entender mejor qué es el Spoofing y cómo detectarlo en diferentes contextos.

Señales de alerta para detectar Spoofing

Detectar Spoofing requiere atención a ciertos indicios que pueden indicar actividad sospechosa. Algunas señales comunes incluyen: correos electrónicos con dominios ligeramente alterados (por ejemplo, banc0.com en lugar de banco.com), mensajes que generan urgencia para actuar inmediatamente, enlaces que no coinciden con la URL real del sitio oficial o solicitudes inusuales de datos personales. En redes, un cambio inesperado en la dirección MAC o tráfico desde una IP desconocida también puede ser indicativo. La verificación de encabezados de correo, el uso de herramientas de análisis de red y la educación del usuario son claves para identificar estos comportamientos. Esto forma parte esencial de qué es el Spoofing y cómo detectarlo.

Medidas preventivas contra el Spoofing

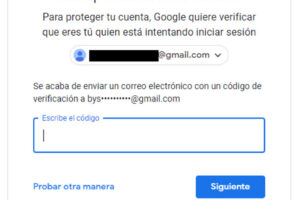

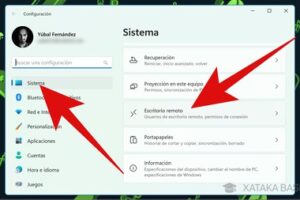

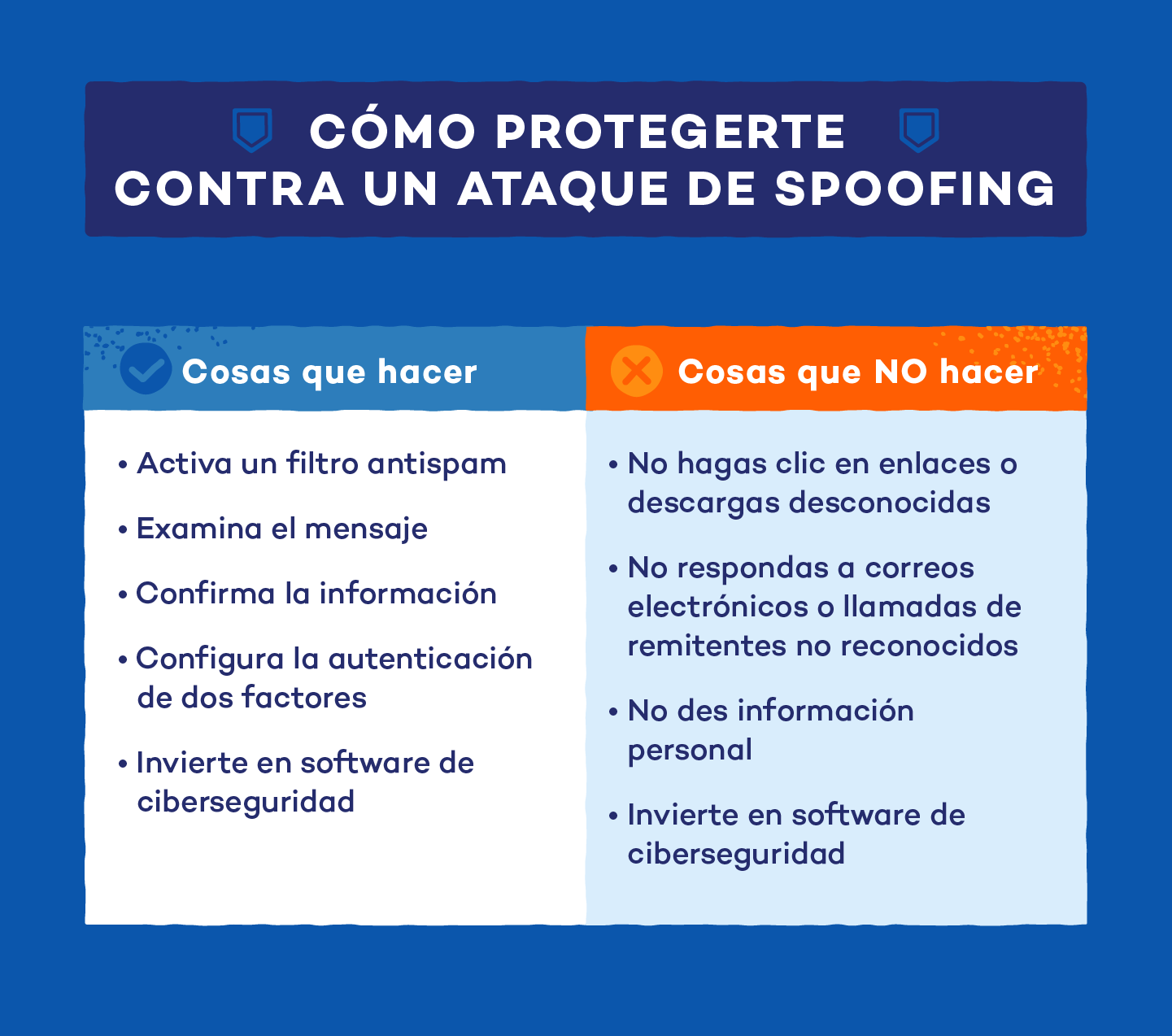

Para protegerse del Spoofing, es fundamental implementar medidas técnicas y de concienciación. Entre las más efectivas se incluyen: la activación de la autenticación de dos factores (2FA), el uso de protocolos de seguridad como SPF, DKIM y DMARC para correos electrónicos, la implementación de firewalls y sistemas de detección de intrusiones (IDS), y la actualización constante de software y sistemas. Además, capacitar a los usuarios para que reconozcan intentos de suplantación es clave. Estas estrategias reducen significativamente la probabilidad de caer en un ataque, lo cual es parte crítica de entender qué es el Spoofing y cómo detectarlo.

Herramientas tecnológicas para detectar y prevenir Spoofing

Existen diversas herramientas diseñadas para ayudar a identificar y bloquear intentos de Spoofing. Entre ellas se encuentran soluciones de correo electrónico que analizan encabezados y verifican la autenticidad de los remitentes, firewalls avanzados que inspeccionan paquetes de red en busca de IP falsificadas, y sistemas de monitoreo de red que detectan anomalías en el tráfico. Además, plataformas de seguridad gestionada (MSSP) ofrecen servicios de detección continua de amenazas. El uso combinado de estas herramientas permite una defensa proactiva, reforzando el conocimiento sobre qué es el Spoofing y cómo detectarlo.

| Tipo de Spoofing | Descripción | Método de Detección |

| Spoofing de correo electrónico | Falsificación del remitente en mensajes de correo | Verificación de encabezados y uso de DMARC/SPF |

| Spoofing de IP | Suplantación de la dirección IP de origen | Análisis de tráfico con firewalls e IDS |

| Spoofing de DNS | Redirección a sitios falsos mediante DNS adulterado | Uso de DNSSEC y monitoreo de resolución |

| Spoofing de ARP | Manipulación de tablas ARP en redes locales | Monitoreo de cambios en direcciones MAC |

| Spoofing de llamadas | Números falsos mostrados en el identificador de llamadas | Verificación cruzada y bloqueo de números sospechosos |

Preguntas Frecuentes

¿Qué es el spoofing y cómo funciona?

El spoofing es una técnica utilizada por ciberdelincuentes para hacerse pasar por una fuente confiable, falsificando direcciones de correo, números de teléfono, direcciones IP o sitios web. Esta técnica engaña a los usuarios para que revelen información sensible o descarguen malware, aprovechando la confianza en entidades legítimas.

¿Cuáles son los tipos más comunes de spoofing?

Los tipos más comunes incluyen el spoofing de correo electrónico, donde se falsifica el remitente; el spoofing de sitio web, que imita páginas legítimas; el spoofing de IP, que oculta la identidad del atacante; y el spoofing de DNS, que redirige a usuarios a sitios maliciosos. Cada tipo busca explotar la credibilidad de sistemas confiables.

¿Cómo puedo detectar un intento de spoofing?

Puedes detectar spoofing observando detalles como errores ortográficos en correos, direcciones URL ligeramente modificadas, solicitudes inusuales de datos personales o mensajes con urgencia excesiva. Verificar el dominio del remitente y usar herramientas de seguridad como filtros de correo y antivirus también ayuda a identificar intentos fraudulentos.

¿Qué medidas puedo tomar para protegerme del spoofing?

Para protegerte del spoofing, utiliza autenticación en dos factores, mantén actualizados tus sistemas y programas, y evita hacer clic en enlaces sospechosos. Además, instala soluciones de seguridad cibernética que detecten actividades anómalas y educa a los usuarios sobre las señales de alerta de intentos de suplantación.