Riesgos de usar cargadores USB públicos en aeropuertos

Con el aumento del uso de dispositivos móviles durante los viajes, muchas personas recurren a los cargadores USB públicos en aeropuertos para mantener sus equipos funcionando. Sin embargo, esta práctica conlleva importantes riesgos de usar cargadores USB públicos en aeropuertos, que van desde la posibilidad de dañar la batería del dispositivo hasta la exposición a ciberataques como el robo de datos o la infección por malware. Estaciones de carga malintencionadas, conocidas como juice jacking, pueden transferir virus o acceder a información personal sin que el usuario lo note. Ante esta amenaza silenciosa, es fundamental conocer las medidas de seguridad adecuadas para proteger tanto el dispositivo como la privacidad.

- ¿Qué peligros conlleva cargar tu dispositivo en estaciones USB públicas de aeropuertos?

- Exposición al robo de datos mediante conexión USB

- Infección por malware a través de puertos comprometidos

- Ataques de ingeniería social aprovechando la necesidad de carga

- Falta de supervisión y mantenimiento en estaciones de carga

- Alternativas seguras para cargar dispositivos en tránsito

- Preguntas Frecuentes

- ¿Qué es el robo de datos a través de puertos USB en aeropuertos?

- ¿Puede un cargador USB público infectar mi dispositivo con malware?

- ¿Cómo puedo cargar mi dispositivo de forma segura en un aeropuerto?

- ¿Qué es el juice jacking y cómo me afecta?

¿Qué peligros conlleva cargar tu dispositivo en estaciones USB públicas de aeropuertos?

Conectar tu teléfono, tableta u otro dispositivo personal a un cargador USB público en aeropuertos puede parecer una solución práctica para recuperar batería antes de un vuelo, pero esta acción conlleva una serie de amenazas que muchos usuarios subestiman. Los riesgos de usar cargadores USB públicos en aeropuertos van más allá del simple desgaste del puerto de carga; incluyen desde el robo de datos hasta la infección por malware, lo que puede comprometer tu privacidad y seguridad digital. Es fundamental comprender estos peligros para tomar decisiones informadas y proteger tus dispositivos mientras viajas.

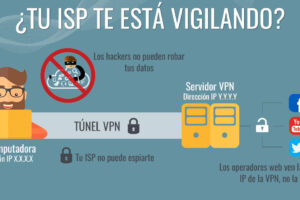

Exposición al robo de datos mediante conexión USB

Cuando conectas tu dispositivo a un puerto USB público, no solo estás transfiriendo energía: también estás estableciendo una conexión de datos. Muchos cargadores USB públicos en aeropuertos están diseñados para permitir transferencia bidireccional, lo que significa que un dispositivo malicioso puede extraer información como contactos, mensajes, fotos o incluso credenciales de acceso. Este tipo de ataque, conocido como juice jacking, se aprovecha de la confianza del usuario al conectar su dispositivo. Los riesgos de usar cargadores USB públicos en aeropuertos incluyen precisamente esta vulnerabilidad de transferencia de datos no deseada, que puede ocurrir en cuestión de segundos.

Infección por malware a través de puertos comprometidos

Algunos puntos de carga USB en aeropuertos pueden haber sido manipulados físicamente para instalar software malicioso. Al conectar tu dispositivo, este puede ser infectado automáticamente con malware que se ejecuta en segundo plano. Este tipo de amenaza puede permitir a los atacantes monitorear tu actividad, registrar contraseñas o incluso tomar el control remoto del dispositivo. Dado que estos puertos suelen estar ubicados en zonas de alto tráfico, son objetivos ideales para ciberdelincuentes. Por ello, los riesgos de usar cargadores USB públicos en aeropuertos incluyen la posibilidad de infección por virus, troyanos o ransomware.

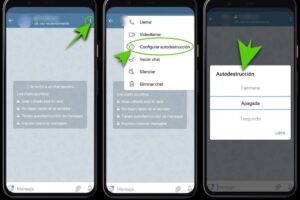

Ataques de ingeniería social aprovechando la necesidad de carga

Los ciberatacantes no siempre necesitan modificar el hardware para causar daño. A menudo, utilizan técnicas de ingeniería social, como colocar etiquetas falsas o dispositivos de carga aparentemente legítimos, para engañar a los usuarios. Estos cargadores falsos pueden estar conectados a computadoras ocultas que registran cada acción realizada durante la carga. La urgencia por recargar la batería nubla el juicio de los viajeros, facilitando que caigan en estas trampas. Este tipo de ataque forma parte de los riesgos de usar cargadores USB públicos en aeropuertos, especialmente en terminales con escasa supervisión o señalización clara.

Falta de supervisión y mantenimiento en estaciones de carga

Muchas estaciones de carga USB en aeropuertos no cuentan con un mantenimiento regular ni con monitoreo de seguridad. Esto significa que cualquier persona con conocimientos técnicos puede intervenir un puerto sin ser detectada. Aunque el aeropuerto no sea responsable directo, la ausencia de protocolos de verificación aumenta los riesgos de usar cargadores USB públicos en aeropuertos. Dispositivos modificados pueden permanecer activos durante días sin ser descubiertos, exponiendo a cientos de usuarios. La falta de estándares de ciberseguridad en estos puntos de acceso representa una brecha crítica en la protección del usuario.

Alternativas seguras para cargar dispositivos en tránsito

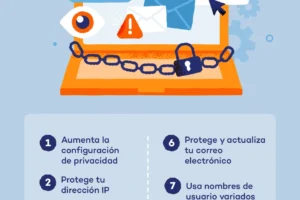

Para evitar los riesgos de usar cargadores USB públicos en aeropuertos, existen opciones más seguras. Una de las más recomendadas es utilizar baterías externas (power banks) previamente cargadas. Otra alternativa es emplear cables USB de solo carga, que carecen de los pines necesarios para la transferencia de datos, bloqueando así cualquier intento de acceso no autorizado. Además, algunos fabricantes ofrecen adaptadores que convierten un puerto USB en una conexión únicamente eléctrica. Estas medidas reducen significativamente la exposición a amenazas digitales mientras se viaja.

| Tipo de Riesgo | Descripción | Prevención Recomendada |

| Robo de datos | Extracción de información personal mediante conexión USB activa | Usar cables de solo carga o modo avión durante la carga |

| Infección por malware | Instalación de software malicioso desde puertos comprometidos | Evitar conectar dispositivos sin protección antivirus actualizada |

| Ataques de ingeniería social | Engaño mediante dispositivos de carga falsos o modificados | Verificar la autenticidad de las estaciones oficiales del aeropuerto |

| Falta de mantenimiento | Puertos alterados sin supervisión técnica regular | Preferir puntos de carga con personal de seguridad visible |

| Acceso remoto no autorizado | Control del dispositivo por atacantes tras la infección | Utilizar power banks personales y evitar cargadores públicos |

Preguntas Frecuentes

¿Qué es el robo de datos a través de puertos USB en aeropuertos?

El robo de datos ocurre cuando un dispositivo se conecta a un puerto USB público que ha sido manipulado maliciosamente, permitiendo que código malicioso o software espía acceda a la información del teléfono, tableta u ordenador. Estos puertos pueden estar configurados para extraer contactos, fotos, contraseñas y otros datos sensibles sin que el usuario lo note, especialmente si el dispositivo no está bloqueado o tiene permisos de transferencia de archivos activados.

¿Puede un cargador USB público infectar mi dispositivo con malware?

Sí, un cargador USB público puede infectar tu dispositivo si está comprometido con malware diseñado para aprovechar la conexión de datos. Algunos puertos permiten no solo la carga, sino también la transferencia de datos, lo que facilita que programas maliciosos se instalen automáticamente. Este riesgo aumenta si aceptas una notificación de conexión de confianza sin darte cuenta, permitiendo el acceso directo al sistema del dispositivo.

¿Cómo puedo cargar mi dispositivo de forma segura en un aeropuerto?

Para cargar de forma segura, utiliza siempre un cargador de pared con cable propio, evitando los puertos USB compartidos. Si no tienes opción, opta por un cable de carga solo (sin capacidad de transferencia de datos) o un adaptador de alimentación portátil. También puedes usar dispositivos como protectores USB que bloquean la transmisión de datos mientras permiten el flujo de energía, minimizando así la exposición a amenazas cibernéticas.

¿Qué es el juice jacking y cómo me afecta?

El juice jacking es un tipo de ataque cibernético donde los estaciones de carga USB públicas son utilizadas para robar datos o instalar malware mientras el dispositivo se está cargando. Este riesgo es real en entornos con alta afluencia como aeropuertos, donde los usuarios confían en puntos de carga sin verificar su seguridad. La mejor defensa es evitar conectar el dispositivo directamente a puertos USB desconocidos y preferir fuentes de energía independientes como baterías externas.